浅谈Apache Struts2 RCE漏洞(CVE-2020-17530)

最近圈子里比较热的话题,就是Struts2新爆出的RCE漏洞,那就聊聊吧,希望可以抛砖迎玉。

I Introduction

struts2是第二代基于Model-View-Controller(MVC)模型Java企业级web应用框架,成为国内外较为流行的容器软件中间件,用于Java Web应用程序。

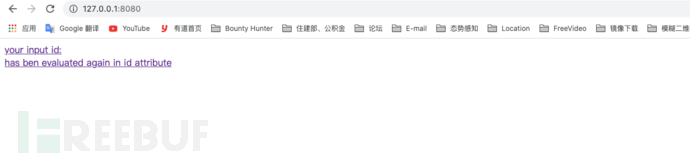

2020年12月08日,Apache Strust2发布最新安全公告,Apache Struts2存在远程代码执行的高危漏(CVE-2020-17530)。由于Struts2 会对某些标签属性(比如 `id`,其他属性有待寻找) 的属性值进行二次表达式解析,因此当这些标签属性中使用了 `%{x}` 且 `x` 的值用户可控时,用户再传入一个 `%{payload}` 即可造成OGNL表达式执行。S2-061是对S2-059沙盒进行的绕过。

II Impact Version

Struts 2.0.0-2.5.25

III Harmfulness

8.0(高危)

IV Brief analysis of vulnerabilities

S2-061和S2-059的OGNL表达执行触发方式一样,S2-059的修复方式为只修复了沙盒绕过并没有修复OGNL表达式执行点,因为这个表达式执行触发条件过于苛刻,而S2-061再次绕过了S2-059的沙盒。

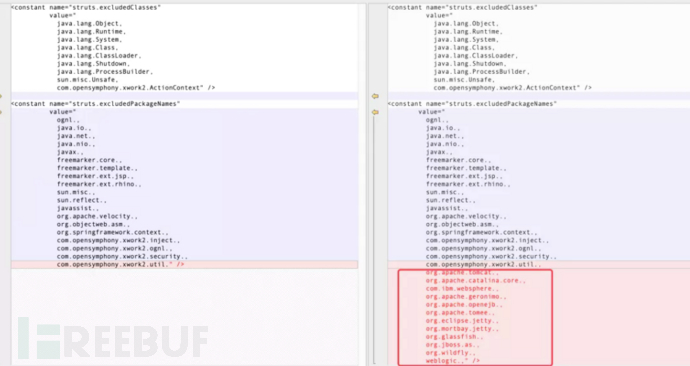

diff一下沙盒,可以看到把很多中间件的包添加到了黑名单中。

已知的OGNL沙盒限制为:

1>无法new一个对象

2>无法调用黑名单类和包的方法、属性

3>无法使用反射

4>无法调用静态方法

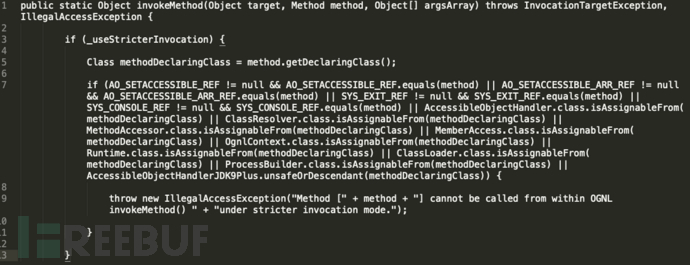

5>另外,最新的struts2在ognl.OgnlRuntime#invokeMethod 中ban掉了常用的class,意味着即使绕过了沙盒依然不能直接调用这些类。

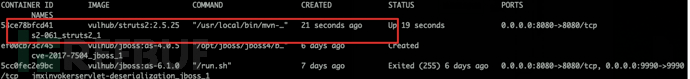

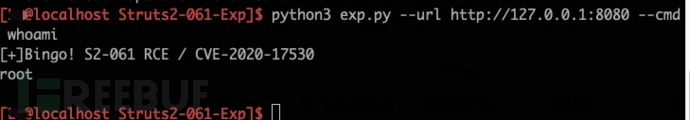

V Vulnerability recurrence

自编EXP:

VI Fix Vulnerability

1>Struts2 升级到2.5.26以上。

扫描关注公众号

扫描关注公众号